Mapa Mental: Recursos TIC para desarrollar las inteligencias múltiples de Howard Gardner.-

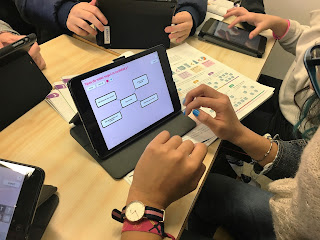

Teniendo en cuenta, que la tecnología no debe marcar las metas educativas, pero sí puede ayudar a conseguirlas, a continuación se muestra un mapa mental que pretender agrupar y relacionar recursos TIC con cada una de las ocho inteligencias de Howard Gardner:

Creado por TotemGuard.com/aulatotem

Lingüística: Esta inteligencia consiste en la capacidad de usar el lenguaje para expresarse, ya sea a través de la escritura o oralmente, así como aprender idiomas con facilidad. Perfil profesional: Escritores, poetas y políticos. Un ejemplo excepcional: Shakespeare

Lógica-Matemática: Esta inteligencia consiste en la capacidad de analizar problemas de forma lógica, realizar operaciones matemáticas e investigar temas de forma científica. Perfil profesional: Ingenieros y científicos. Un ejemplo excepcional: Einstein.

Musical: Consiste en la capacidad de tocar, componer y apreciar piezas musicales y reconocer los ritmos y tonos. Según Gardner, esta inteligencia funciona de forma paralela con la inteligencia lingüística. Perfil profesional: Músicos y compositores. Un ejemplo excepcional: Mozart.

Espacial: Consiste en la capacidad de presentar ideas visualmente, crear imágenes mentales, visualizar con precisión, dibujar y confeccionar bocetos. Perfil profesional: Arquitectos, escultores, fotógrafos y diseñadores. Un ejemplo excepcional: Gaudí.

Corporal-Cinética: Consiste en la capacidad para realizar actividades que requieren fuerza, rapidez, flexibilidad, coordinación óculo-manual y equilibrio. También se incluyen trabajos manuales o expresión corporal. Perfil profesional: Deportistas, bailarines y cirujanos. Un ejemplo excepcional: Messi o Nadia Comaneci.

Interpersonal: Consiste en la capacidad de entender las intenciones, motivaciones y deseos de otras personas. Permite trabajar y relacionarse de forma efectiva con los demás. Perfil profesional: Docentes, psicólogos y políticos. Un ejemplo excepcional: Pep Guardiola.

Intrapersonal: Consiste en la capacidad de entenderse a uno mismo, y apreciar las motivaciones, los sentimientos y los miedos que se sienten. Implica crear un modelo de nosotros mismos que funcione para trabajar de forma efectiva y poder regular nuestras vidas. Un ejemplo excepcional: Dalai Lama.

Naturalista: Consiste en la capacidad de observar, identificar y clasificar a los miembros de un grupo o especie, e incluso para descubrir nuevas especies. Su campo de observación más afín es el mundo natural, donde pueden reconocer e investigar sobre la flora y la fauna. Perfil profesional: Biólogos, veterinarios y excursionistas. Un ejemplo excepcional: Félix Rodríguez de la Fuente.